Wie sich 5G auf die Netzwerkleistung und -sicherheit auswirkt

Von Alex PirvulescuDirektor Produktmanagement

5. Juni 2025

Die 5G-Technologie verbessert die Netzwerkleistung erheblich, indem sie eine noch nie dagewesene Geschwindigkeit, geringere Latenz, größere Kapazität und zuverlässige Konnektivität für eine Reihe neuer Anwendungen und Services bietet – vom industriellen IoT bis hin zu kritischen Infrastrukturen, die die Industrie verändern und die Nutzererfahrung optimieren. Da der industrielle Sektor von zuverlässigen High-Speed-Datenübertragungen abhängt, spielt 5G eine wesentliche Rolle bei der betrieblichen Effizienz und Innovation – diese Weiterentwicklung geht allerdings auch mit neuen Sicherheitsgefährdungen einher. Die 5G-Technologie begegnet diesen Herausforderungen unter anderem mit stärkerer Verschlüsselung, fortschrittlicher Bedrohungserkennung und sicherem Edge Computing.

Fortschritte bei der 5G-Sicherheit und dem Netzwerkkern

An der Entwicklung der 5G-Technologie mit dem Ziel, die Netzwerksicherheit zu verbessern, haben Standardisierungsgremien wie das 3GPP, ETSI und IETF gearbeitet. Diese Verbesserungen bieten robuste Mechanismen, die die der vorherigen Generationen übertreffen und eine sicherere Kommunikationsumgebung gewährleisten.

Neue Authentifizierungs- und Datenschutzprotokolle

Mit dem 5G-Standard wurde ein Authentifizierungsrahmen eingeführt, der auf dem Extensible Authentication Protocol (EAP) basiert. Dieses Protokoll ist netzwerkunabhängig und stellt sicher, dass das Ursprungsnetzwerk die endgültige Authentifizierungsentscheidung trifft. Die gesamte Authentifizierungskommunikation wird verschlüsselt, um das Abfangrisiko zu verringern. Darüber hinaus verwendet 5G mehr als nur die SIM-Karte zur Identifizierung, indem es eine sekundäre Authentifizierung auf Benutzerebene einbezieht. Die Privatsphäre des Abonnenten wird außerdem dadurch geschützt, dass die IMSI-Informationen erst nach der Authentifizierung ausgetauscht werden.

Agilität und Sicherheit des Kernnetzes

Die servicebasierte Architektur (SBA) von 5G erhöht die Flexibilität des Netzwerkes, indem sie es den Nutzern ermöglicht, dynamisch Servicekombinationen abzurufen und so eine modulare Programmierung zu erreichen. Diese Architektur, die über miteinander verbundene Netzwerkfunktionen (NFs) mit der Berechtigung zum Zugriff auf die Services des jeweils anderen bereitgestellt wird, erzeugt eine flexible und sichere Umgebung. Die SBA verwendet Sicherheitsprotokolle wie TLS für die Kommunikation der Kernnetzwerkservices und OAuth2 für die Autorisierung auf Anwendungsebene, um eine sichere Datenübertragung und Zugriffsverwaltung zu gewährleisten.

Roaming und Integrität auf Benutzerebene

Ein wichtiger Sicherheitsfortschritt bei 5G ist die Implementierung eines Security Edge Protection Proxy (SEPP) für die Roaming-Sicherheit. Das SEPP verschlüsselt und filtert die gesamte Kommunikation der Benutzerebene, wobei das SEPP jedes Betreibers authentifiziert wird, um den Datenverkehr zwischen ihnen zu sichern. Darüber hinaus führt 5G einen Integritätsschutz für den Datenverkehr auf Benutzerebene zwischen Geräten und Mobilfunktürmen ein, um sich gegen Man-in-the-Middle-Angriffe zu schützen, die sensible Daten abfangen könnten.

Ausdehnung der Sicherheit auf das Edge: Über den Kern hinaus

Die Ausweitung der Fortschritte im Kernnetz auf Edge-Computing und IoT-Geräte ist der Schlüssel zur Aufrechterhaltung einer starken Sicherheitslage in einer 5G-Umgebung. Da die Netzwerkgrenzen immer weniger definiert sind und die Datenverarbeitung immer näher an die Quelle heranrückt, sorgt die Implementierung fortschrittlicher kryptografischer Techniken für eine sichere Ver- und Entschlüsselung der Daten am Rande des Netzwerks und damit für den Schutz sensibler Informationen während der Übertragung. Die Einrichtung sicherer Kanäle für die Datenübertragung bietet End-to-End-Schutz von der Geräteebene bis zum Kernnetz.

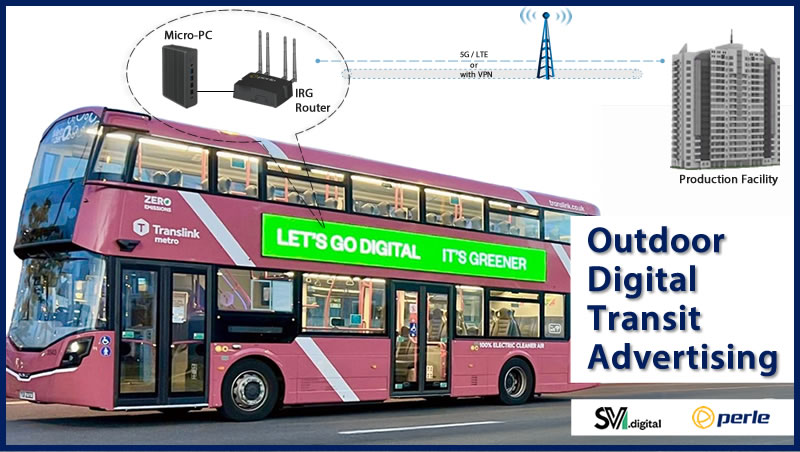

Die Notwendigkeit von robusten 5G-Edge-Routern in industriellen Umgebungen

Industrielle Umgebungen benötigen 5G-Edge-Router, die extremen Temperaturen, hoher Luftfeuchtigkeit und erheblichen physischen Schock- und Vibrationsbelastungen standhalten können. Diese Router müssen unter diesen rauen Bedingungen zuverlässig arbeiten, um einen kontinuierlichen Betrieb zu gewährleisten. Außerdem sollten industrielle Mobilfunk-Router die Fernverwaltung, robuste Sicherheit und Interoperabilität ermöglichen.

Bei der Auswahl eines 5G-Routers, mit dem Sie die Vorteile dieser transformativen Technologie voll ausschöpfen können, müssen Sie folgende wichtige Funktionen berücksichtigen:

- Out-of-Band-Management: Ermöglicht es Netzwerkadministratoren, Geräte aus der Ferne zu verwalten und Fehler zu beheben, selbst wenn die primäre Netzwerkverbindung unterbrochen ist. Dies gewährleistet einen kontinuierlichen Betrieb und reduziert die Notwendigkeit von Vor-Ort-Besuchen.

- Cloud-Hosting für die Netzwerkbereitstellung: Eine zentralisierte Cloud-Plattform ermöglicht die nahtlose Bereitstellung, Konfiguration und Verwaltung von Netzwerkgeräten, verbessert die betriebliche Effizienz und vereinfacht die Verwaltung großer Netzwerke.

- OCI-Container-Unterstützung: Ermöglichen Sie dem Benutzer die Bereitstellung benutzerdefinierter Anwendungen. Mit Edge-Computing-Funktionen kann eine Vielzahl verschiedener Bereiche abgedeckt werden, darunter einfache Datenspeicherung und -verarbeitung, fortschrittlichere KI-gesteuerte Anwendungen und zusätzliche Verteidigungsschichten zur Erkennung und proaktiven Eindämmung von Netzwerkbedrohungen.

- Das Integriertes GPS/GNSS ermöglicht die Standortverfolgung in Echtzeit und die Zeitsynchronisation, die für die Anlagenverwaltung und zeitkritische Anwendungen in der Industrie erforderlich ist.

- Robuste Konstruktion: Schützt vor Staub, Wasser, Erschütterungen und Vibrationen und gewährleistet so eine lange Lebensdauer in rauen industriellen Umgebungen. Wählen Sie Router mit einem robusten Gehäuse, z. B. aus Aluminiumdruckguss mit hoher Schutzart (z. B. IP54 oder höher).

- Umfangreiche Konnektivitätsoptionen: Achten Sie auf Router mit mehreren Anschlussmöglichkeiten, einschließlich 10/100/1000 Ethernet, USB, RS232, RS485 und GPIOs. Diese Optionen unterstützen eine Vielzahl von Netzwerkumgebungen und Geräteanforderungen und sorgen für Flexibilität und Kompatibilität mit verschiedenen Industriesystemen.

- Verbesserte Widerstandsfähigkeit: Die Perle IRG-5G-Router verfügen über mehrere Redundanz- und Failover-Mechanismen, die einen kontinuierlichen Betrieb auch bei Hardware- oder Softwarefehlern gewährleisten. Ein solcher Ausfallsicherheitsmechanismus ist die Unterstützung des VRRP-Protokolls.

- Erweiterte Sicherheitsfunktionen: Stellen Sie sicher, dass der Router umfassende Sicherheitsprotokolle wie TACACS+, RADIUS mit RADSec-Verschlüsselungsprotokoll und LDAP zur Authentifizierung, Autorisierung und Abrechnung unterstützt. Achten Sie außerdem auf Unterstützung für mehrere gleichzeitige VPN-Sitzungen (z. B. IPSec, OpenVPN), um die Kommunikation zu sichern und die Datenintegrität zu schützen.

Insgesamt sorgen diese Funktionen dafür, dass das Netzwerk sicher, widerstandsfähig und an verschiedene betriebliche Anforderungen anpassbar bleibt. Die 5G-Router von Perle sind mit all diesen Funktionen ausgestattet, ohne Abonnementgebühren und mit nur einer einmaligen Zahlung für die beste TCO im Vergleich zu ähnlichen Produkten.