Zugangskontrolle für Eingänge

Der Zugang zu vielen Gebäuden bzw. Räumen in Gebäuden muss mit Zugangskontrollen gesichert werden. Da Zugangsberechtigungen recht komplex ausfallen können, stellt dies eine große Herausforderung dar. Ein Beispiel dafür ist die Zugangsberechtigung bestimmter Personen in besondere Labore, Computerräume oder Umweltkontrollsysteme. Häufig verschaffen sich berechtigte Personen über Kartenlesegeräte an Eingängen Zugang zu diesen Bereichen. Wird die Karte durch das Lesegerät gezogen, erfasst es Informationen über den Karteninhaber und überprüft, ob er/sie berechtigt ist, den jeweiligen Bereich zu betreten.

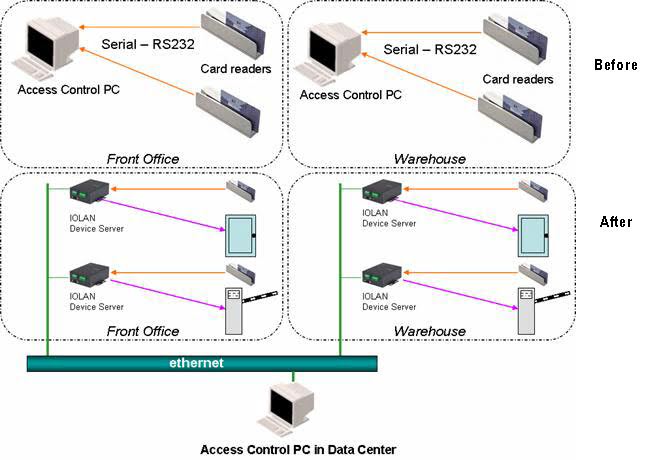

In den meisten Zugangskontrollsystemen kommt eine serielle Verbindung zwischen dem Zugangskontrollcomputer und dem Kartenleser/der Uhr zum Einsatz. Diese beiden Geräte dürfen nicht weiter als 20 Meter voneinander entfernt sein, wodurch unter Umständen mehrere Computer für die Zugangskontrolle eingesetzt werden müssen. Wenn die Daten etwa aus Gründen des Arbeitsschutzes analysiert werden müssen, um zu ermitteln, welche Bereiche am meisten genutzt werden, oder um zu kontrollieren, wer sich zu einem bestimmten Zeitpunkt Zugang zu einem Bereich verschafft hat, müssen diese Informationen sicher über das Netzwerk an die IT-Abteilung übermittelt werden. Wenn die Kartenleser über einen seriellen Device Sever an ein Ethernet-Netzwerk angeschlossen werden, kann nun ein einzelner Computer jedes Lesegerät ablesen und steuern. Das System wird dadurch sicherer und aufgrund der größeren Effizienz bei der Verwaltung der Datenbank günstiger.

Darüber hinaus kann ein Device Server die Sicherheit des Systems verbessern, indem der Computer für die Zugangskontrolle zentralisiert Türen und Tore öffnet sowie Alarme auslöst.

Mit dem IOLAN Device Server können Administratoren über ein IP-Netzwerk sicher auf serielle Remote-Konsolenports von Zugangssystemen, Servern, Routern, Netzwerkspeichergeräten oder Sicherheitsvorrichtungen zugreifen. Sensible Daten wie Sicherheitszugangsinformationen sind durch Standard-Verschlüsselungstools wie Secure Shell (SSH) und Secure Sockets Layer (SSL) geschützt. Der Zugang berechtigter Benutzer wird über Authentifizierungsprogramme wie RADIUS, TACACS+, LDAP, Kerberos, NIS und RSA Securitys SecurID Token sichergestellt. Mithilfe von Verschlüsselungstechnologien kann ein IOLAN sensible und vertrauliche Daten eines seriellen Geräts, beispielsweise ein Türzugangsleser, schützen, bevor sie über Intranet eines Unternehmens oder das öffentliche Internet verschickt werden. Alle großen Verschlüsselungsalgorithmen wie AES, 3DES, RC4, RC2 und CAST128 werden vollständig unterstützt, um die Kompatibilität mit anderen Verschlüsselungsgeräten zu gewährleisten. Auf ähnliche Weise können Kopierer und Drucker über IOLAN-Device Server an das Netzwerk angeschlossen werden, um Zahlungsinformationen für Ausdrucke und Kopien sicher zu übertragen.